(АННОТАЦИЯ) Электросеть развивается в условиях растущего потребления электроэнергии и перехода к более устойчивым источникам энергии. Однако достижения в области технологий также открыли новые уязвимости, что привело к кибератакам на энергосистему. Мотивы этих атак варьируются от финансовой выгоды до использования подрыва власти в качестве механизма давления. Ответственность за эти атаки несут скоординированные группы хакеров, часто связанные с государственными службами безопасности. Последствия кибератак включают дестабилизацию правительства, финансовый ущерб, утечки данных, сбои в работе и даже потенциальную гибель людей. Ключевые активы, такие как трансформаторы, особенно уязвимы и могут привести к системному сбою, а также к нестабильным и нежелательным ситуациям для правительств и компаний. Чтобы снизить эти риски, решающее значение имеют инвестиции в системы физической защиты, такие как TRANSFORMER PROTECTOR™ Уделяя первоочередное внимание отказоустойчивой системе и внедряя программу аварийного восстановления, мы можем повысить устойчивость и надежность нашей энергосистемы.

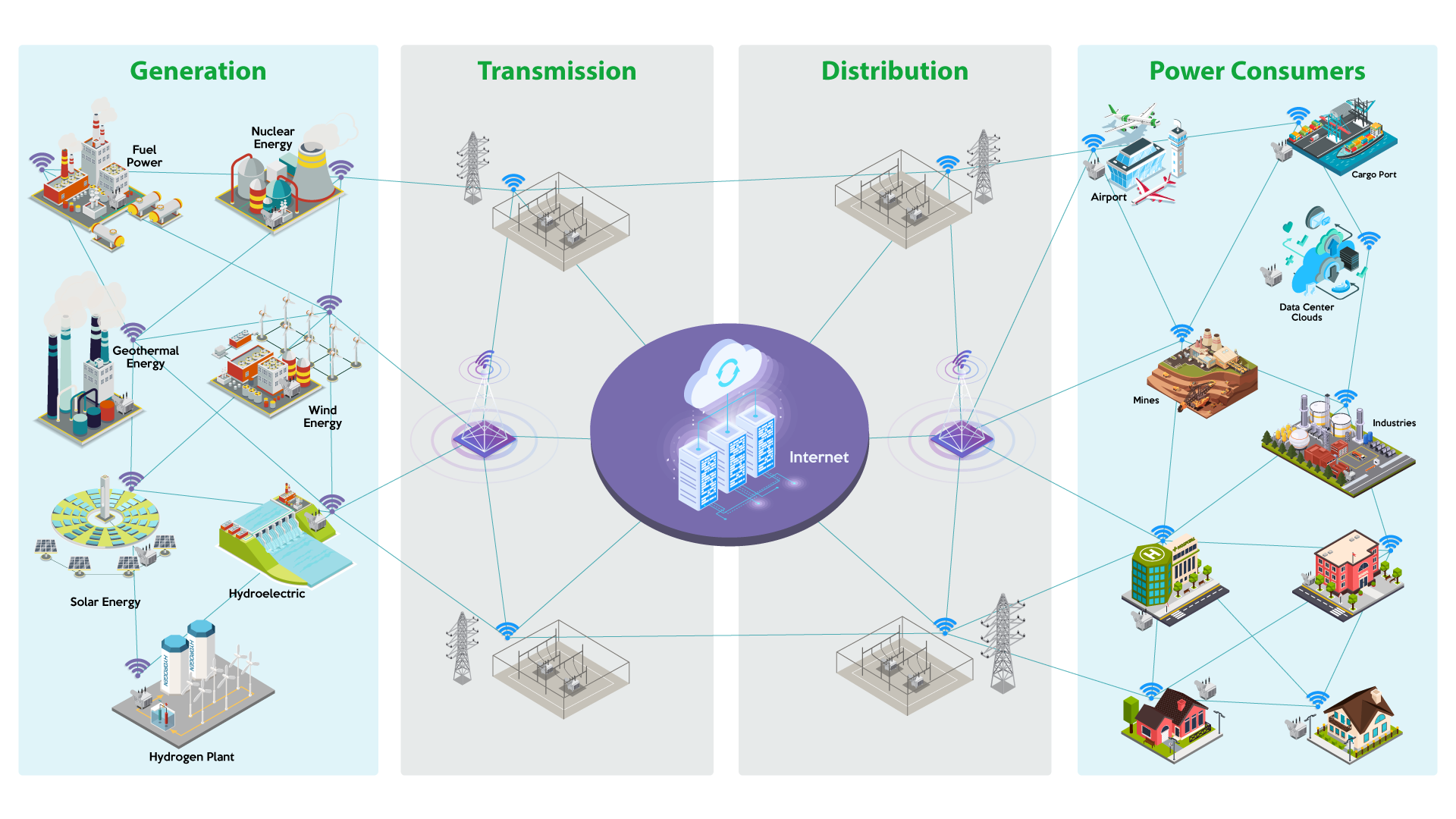

По мере роста потребления электроэнергии за последние несколько десятилетий развивалась и электросеть. Новые технологии, устройства и переход от традиционной к новой, более экологичной выработке электроэнергии влияют на постоянно расширяющуюся энергосистему. Она превратилась из маленькой, изолированной сети в многонациональную, а иногда и континентальную интеллектуальную сеть, за которой сложнее ухаживать. Кроме того, сейчас существует единодушный консенсус по поводу ее важности, энергосистема и ее составляющие считаются критической инфраструктурой в большинстве стран мира.

Благодаря технологиям мы можем контролировать, контролировать, отслеживать и обслуживать нашу электросеть и, следовательно, наше электроснабжение. Но эта растущая технология расширила потенциальный спектр действий тех, кто хочет атаковать эту инфраструктуру, которая сейчас считается критически важной, с помощью кибератак.

Но как происходят кибератаки, каковы наиболее распространенные мотивы этих атак, кто несет ответственность за эти организации и каковы наиболее вероятные последствия?

Всякий раз, когда происходят эти атаки, есть два основных мотива: финансовая выгода или атака в качестве инструмента сдерживания или запугивания против компании или страны.

В первой группе:

- Хакеры проникают в компании, чтобы извлечь деловую информацию, базы данных компаний и личные данные клиентов.

- Заморозить деятельность компаний или контроль над их цифровыми медиа. На этом этапе мы находимся в классической ситуации с программами-вымогателями, и атака идет непосредственно на номера компании.

Что касается второй ситуации, когда кибератака предназначена для использования в качестве инструмента запугивания или принуждения против страны или компании, ситуация немного сложнее:

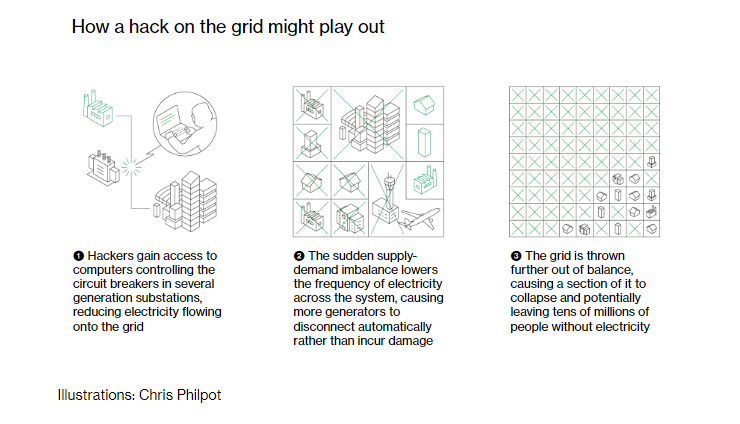

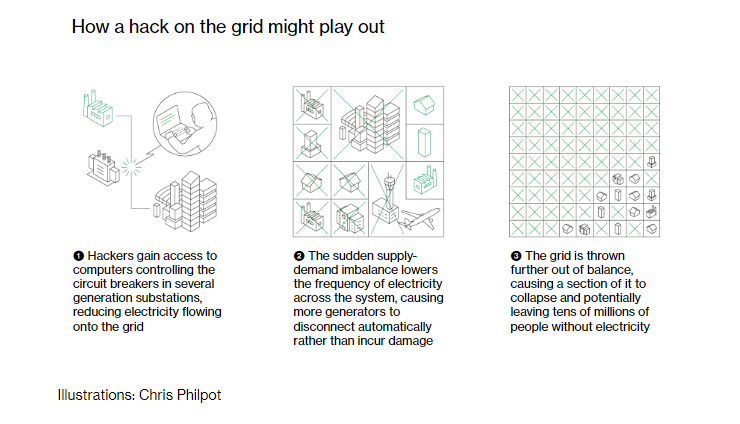

- Эти организации намерены отключать, прерывать, нарушать и повреждать активы и/или всю электросеть.

- Кроме того, во время атаки они будут использовать несколько стратегий, чтобы держать диспетчерские подальше от контроля или реальности, чтобы предотвратить остановку атаки, пока она происходит.

- Взрыв ключевых активов может произойти из-за индуцированных или спонтанных изменений напряжения питания.

В последнем случае организации или группы, стоящие за атаками, являются скоординированными группами хакеров, в основном связанными или связанными с государственными органами безопасности, как в случае с Sandworm: «По данным прокуратуры США и западных правительств, за последнее десятилетие Sandworm был ответственен за хакерские операции в поразительных масштабах. Она совершила множество злонамеренных действий: политические манипуляции, киберсаботаж, вмешательство в выборы, сброс электронных писем и утечки информации. В 2015 году Sandworm вывел из строя энергосистему Украины.

[1] См.

Этот инцидент обесточил более 225 000 потребителей на трех территориях обслуживания распределительного уровня и продолжался несколько часов. И сегодня, когда мы прекращаем конфликт между Россией и Украиной, многие ставки развиваются в киберпространстве, что сказывается на реальной жизни.

О кибератаках Международное энергетическое агентство МЭА заявило: «Успешная кибератака может привести к потере контроля над устройствами и процессами, что, в свою очередь, приведет к физическому ущербу и широкомасштабным перебоям в обслуживании. В дополнение к последствиям для критически важных служб, домохозяйств и предприятий, которые зависят от электроэнергии, атака может привести к миллионам или даже миллиардам долларов ущерба для электроэнергетических компаний, включая затраты на борьбу с кибератакой (т.е. обнаружение, расследование, сдерживание и восстановление) и ее последствия (например, из-за сбоя в работе, потери информации, потери доходов и повреждения оборудования)[2]«.

По всему миру власти оценили угрозу и уязвимость всей системы: Счетная палата США в статье, опубликованной в 2022 году, уже заявила: «В системе электросетей США есть несколько уязвимых мест. Например, сетевые распределительные системы, которые передают электроэнергию от систем передачи к потребителям, стали более уязвимыми, отчасти потому, что их операционные технологии все чаще позволяют осуществлять удаленный доступ и подключение к корпоративным сетям. Это может позволить злоумышленникам получить доступ к этим системам и потенциально нарушить работу. Государства и преступные группировки представляют собой наиболее значительные киберугрозы для критической инфраструктуры США, согласно ежегодной оценке угроз директора Национальной разведки за 2022 год. Эти злоумышленники все чаще способны атаковать сеть.[3]«

Что касается стратегий защиты и смягчения последствий, то большинство коммунальных предприятий и компаний, ответственных за энергосистему, внедрили ряд стратегий, программного обеспечения и процедур для предотвращения проникновения хакеров в их системы управления. Эти инструменты можно разделить на две большие группы: средства активной защиты и средства пассивной защиты. Центр обмена и анализа информации об электроэнергетике в своем официальном документе о кибератаке на критическую инфраструктуру в Украине приводит хороший пример такой классификации, как показано на следующем графике «Скользящая шкала кибербезопасности»:

Инвестируйте в эти системы защиты и смягчения последствий, потому что последствия всегда значительны. Одно событие такого рода может привести к финансовому ущербу, гражданской ответственности, утечке данных, потере данных, сбоям, потере зрения и/или потере контроля над операциями, потере активов и, возможно, гибели людей.

Деликатное обстоятельство, которое может превратить сбой или отказ в обслуживании в более разрушительный инцидент, — это когда ключевые активы скомпрометированы, повреждены и, возможно, эксплуатируются из-за невидимой или неконтролируемой перегрузки в их потоке. Этот сценарий уже был изучен, и проиллюстрирован следующим образом: «Чтобы выполнить неисправность защиты трансформатора от перегрузки, злоумышленнику необходимо модифицировать схемы защиты от перегрузки по току и тепловой защиты… Точно так же тепловая защита не будет работать, если настройка отключения автоматического выключателя будет изменена на гораздо более высокое значение. DDoS-атаки или манипуляции с дорожным движением могут блокировать все типы сигналов тревоги и отключения от уровня залива до уровня станции. В результате местные и региональные центры управления не смогут получать какую-либо информацию в режиме реального времени, такую как отключения трансформаторов, аварийные сигналы, состояние оборудования, состояние других систем, с технологических и постовых уровней. [1]

Этот случай показывает, что последствия могут быть более разрушительными, чем кто-либо может предсказать; Кроме того, мы узнали, что во время кибератаки компания может потерять из виду и контролировать свои активы; А схемами защиты можно манипулировать или активировать. Наконец, важно иметь устройства и стратегии смягчения последствий и защиты, которые могут работать удаленно и без постоянного вмешательства человека.

Пассивное решение, которое могло бы предотвратить взрыв трансформатора из-за перегрузки, уже было принято многими коммунальными предприятиями по всему миру. Благодаря своим техническим характеристикам он идеально вписывается в любую стратегию или программу защиты, смягчения последствий и восстановления от кибератак. TRANSFORMER PROTECTOR™ является единственным проверенным решением для предотвращения взрыва и возгорания трансформатора. ТП — это пассивная механическая система, которую невозможно взломать. Согласно коду NFPA 850, TP защищает бак, OLTC, вводные турели и коробки масляных кабелей и активируется динамическим давлением после короткого замыкания трансформатора, что гарантирует его эффективность.

Уязвимость электросетей получила широкое признание, что подчеркивает необходимость физической защиты и стратегий смягчения последствий. Внедрение инструментов активной и пассивной защиты может помочь предотвратить кибератаки и их потенциально разрушительные последствия, которые включают финансовый ущерб, утечку данных, сбои в работе и даже гибель людей. Серьезная проблема возникает, когда ключевые активы, такие как трансформаторы, скомпрометированы, что приводит к более разрушительным инцидентам. Крайне важно инвестировать в надежные системы защиты, такие как TRANSFORMER PROTECTOR (TP) которая предлагает пассивное механическое решение, которое невозможно взломать, и которое, как доказано, предотвращает взрывы и пожары трансформаторов, которому доверяют более 2500 клиентов в более чем 80 странах мира.

Отдавая приоритет пассивным и механическим решениям и внедряя эффективные программы восстановления после стихийных бедствий, мы можем защитить нашу энергосистему и обеспечить надежное снабжение электроэнергией наших обществ.

[1] https://www.theguardian.com/technology/2023/mar/30/vulkan-files-leak-reveals-putins-global-and-domestic-cyberwarfare-tactics

[2] https://www.iea.org/reports/power-systems-in-transition/cyber-resilience

[3] https://www.gao.gov/blog/securing-u.s.-electricity-grid-cyberattacks

[4] https://media.kasperskycontenthub.com/wp-content/uploads/sites/43/2016/05/20081514/E-ISAC_SANS_Ukraine_DUC_5.pdf

[5] [1] Оценка влияния гипотетических кибератак на взаимосвязанные энергосистемы. Чи-Вуи Тен (Chee-Wooi Ten), старший член IEEE, Кодзи Ямасита (Koji Yamashita), член IEEE, Чжиюань Янг (Zhiyuan Yang), студент, IEEE, Атанасиос В. Василакос (Athanasios V. Vasilakos), старший член IEEE, и Эндрю Гинтер (Andrew Ginter), член IEEE